Falls Sie viel Herzblut und Mühe in das Startmenü von Windows 10 investiert haben und dieses intensiv einsetzen, dann sollten Sie sich mehrmals überlegen, ob Sie wirklich zu Windows 11 wechseln wollen.

Das Startmenü unter Windows 10 erlaubt eine personalisierte und übersichtliche Anordnung der Programmsymbole.

Dies ist bei Windows 11 nicht mehr möglich. Lesen Sie weiter unten warum.

Optisch aufgepeppt

Microsoft hat Windows 11 einem weiteren Facelifting unterzogen. Unter der Motorhaube ist jedoch vieles beim Alten geblieben und auch in der neuen Version treten immer wieder „alte Zöpfe“ zu Tage.

Wichtig: Es gibt keinen Grund, nun unverzüglich auf Windows 11 zu wechseln. Die Vorgängerversion Windows 10 wird noch bis 2025 mit Updates versehen.

Erste Eindrücke

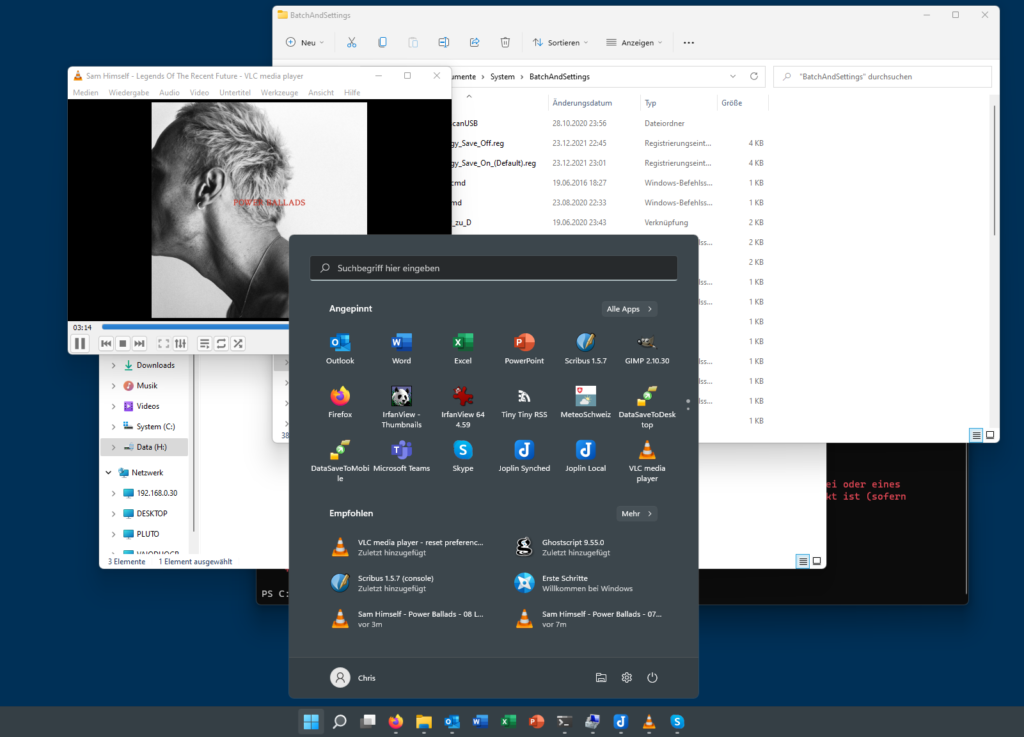

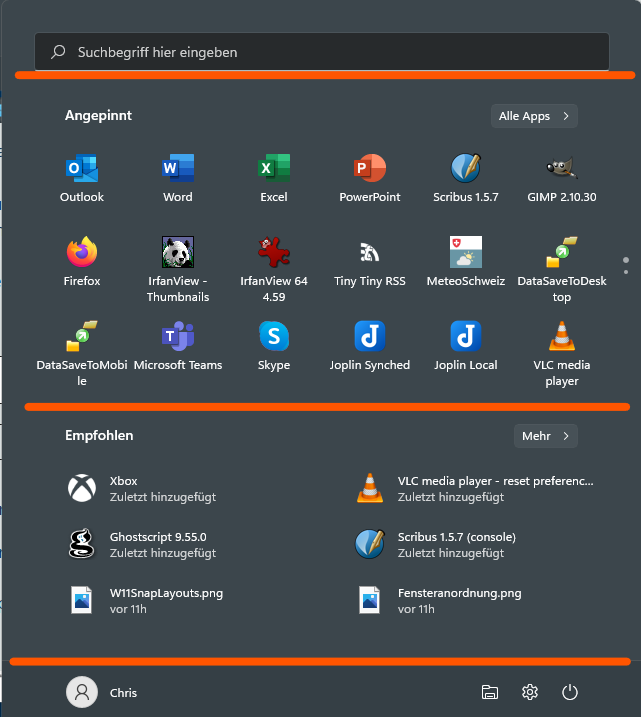

Das Start-Menü

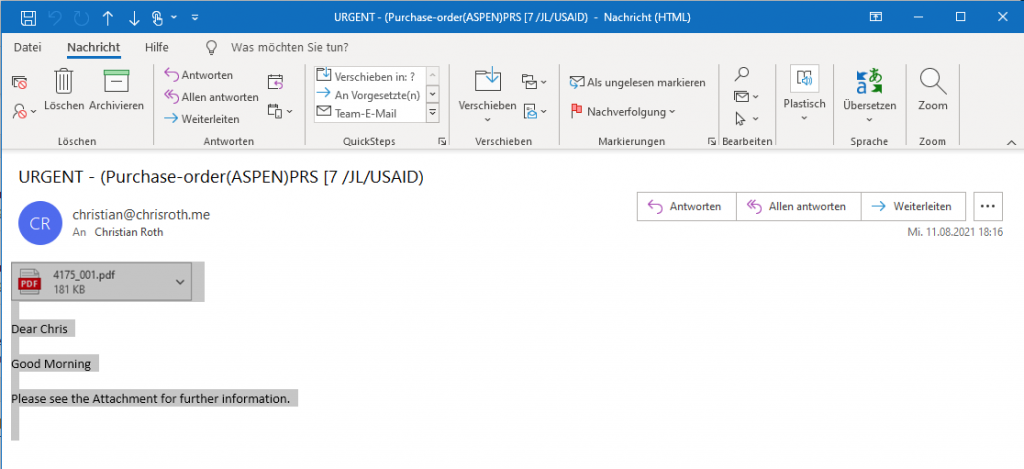

Allgemein eine aufgeräumtere und abgerundete Optik, wobei das Startmenü sehr spartanisch gehalten wurde und zusammengefasst als Enttäuschung gewertet werden muss.

Suchbereich

Hier wirkt störend, dass man aus dem Startmenü geworfen wird und in der normalen Windows-Suche landet. Das ginge optisch eleganter.

Angepinnt

Ähnlich wie bei einem Smartphone werden in diesem Bereich die Lieblings-Apps untergebracht.

Leider fehlen grundlegende Möglichkeiten:

Keine freie Anordnung ausser der Reihenfolge.

Gruppierung von Objekten nach Funktionsupdate möglich.

Zu wenig Platz.

Empfohlen

Für mich kaum brauchbar. Die wirklich benötigten Elemente muss ich mühsam suchen.

Dieser Empfohlen-Bereich kann auch nicht ausgeblendet werden, damit die angepinnten Programme mehr Platz hätten. Nicht einmal dann, wenn man in den Einstellungen, Personalisierung, Start die zuletzt hinzugefügten Programme oder die zuletzt geöffneten Elemente deaktiviert hat!

Unterster Bereich

Windows herunterfahren und weitere User-Aktionen. Der Bereich kann über Einstellungen, Personalisierung, Start, Ordner angepasst werden.

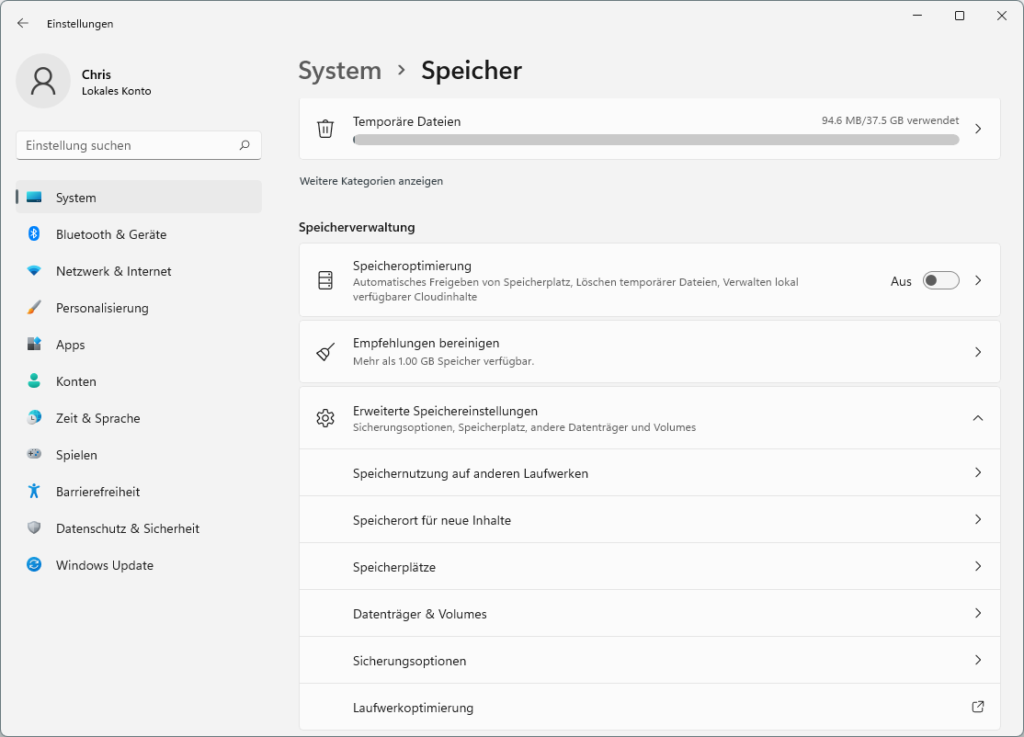

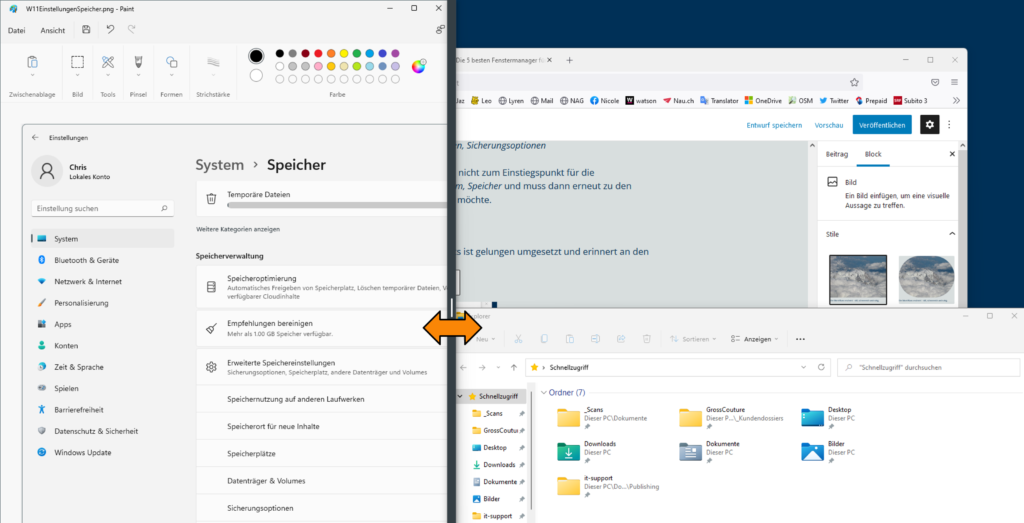

Die Einstellungen

Sie wirken aufgeräumter als in Windows 10 und der Aufbau erinnert an das iOS von Apple. Störend ist, dass man mit der Zurück-Option nicht zum exakt gleichen Ort gelangt, von wo man gekommen ist.

Beispiel: Man möchte die doch etwas versteckten Sicherungsoptionen bearbeiten. Dies geschieht über:

Einstellungen, System, Speicher, Erweiterte Speichereinstellungen, Sicherungsoptionen

Kehrt man zum vorhergehenden Menü zurück, gelangt man nicht zu den Erweiterten Speichereinstellungen, sondern landet zuoberst in der Liste. Man muss dann erneut die Erweiterten Speichereinstellungen zur Anzeige öffnen, wenn man dort die gleiche oder andere Option wählen möchte.

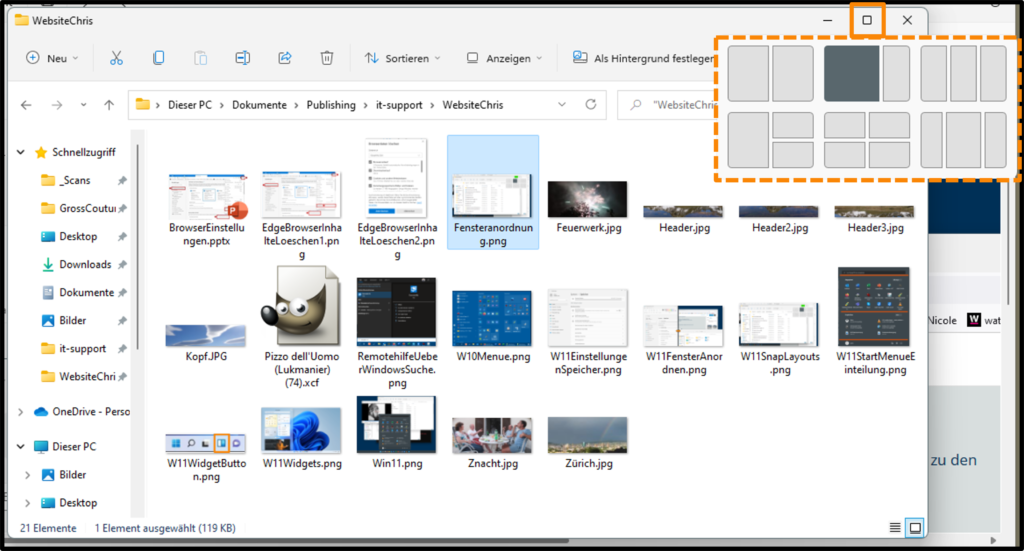

Snap-Layouts

Die Anordnung der Fenster wurde mit Hilfe der Snap Layouts gelungen umgesetzt und erinnert an den einen oder anderen Fenster-Manager unter Linux.

Mit der Maus über die Maximieren-Schaltfläche des zu platzierenden Fensters fahren (aber nicht klicken!).

Oder die Tastenkombination

[Win-Taste] + [z]

Aus der Palette der Layouts die gewünschte Position für das Fenster auswählen.

Beim Anordnen der Fenster können die Bereiche einfach mit der Maus angepasst werden:

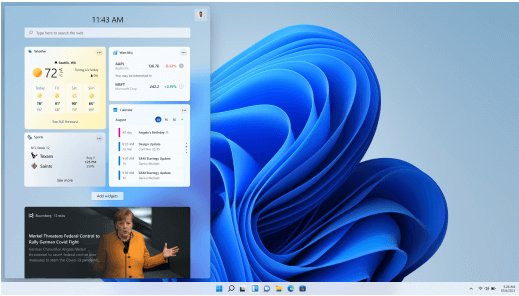

Widgets

Bereits in Windows Vista tauchten die Widgets auf, brachten es aber nie zu Ansehen. In Windows 11 sollen diese „Miniatur-Programme“ 15 Jahre später wieder eine Bedeutung bekommen. Sie informieren über Wetter, Nachrichten, anstehende Termine usw.

Wichtig: Diese Option kann nur verwendet werden, wenn man Windows an einem Microsoft-Konto betreibt. Ausserdem erfordern sie Internetverbindung, welche auch das Abgreifen von Informationen über die Nutzung dieser Widgets erlaubt 🙁

Aufgerufen werden die Widgets über folgendes Taskleisten-Symbol

oder die Tastenkombination:

[Win-Taste] + [w]

Dies und das

- Es kann vorkommen, dass Programme unter Windows 10 ohne Kompatibilitätsmodus funktionierten, in Windows 11 aber nicht mehr.

- Auch das Kontextmenü (zum Beispiel ein Rechtsklick auf einer Worddatei) wurde überarbeitet, aber nicht zu Ende gebracht. Optionen wie „Senden an“ können erst über Weitere Optionen anzeigen zum Vorschein gebracht werden. Sehr unschön.

- Eine Performance-Steigerung konnte ich bis anhin nicht feststellen.

- Die hier aufgeführten Funktionen stellen kein Gesamtbild dar. Es gibt noch weitere Neuerungen, wie die Verwendung von Android-Apps unter Windows (leider nur mit Anbindung an den Amazon App-Store und nicht Google Play)

Fazit

Windows 11 mag Windows 10 nicht wirklich übertrumpfen.

Steht in den kommenden Jahren ein PC-Wechsel an, dann tut es Windows 10 bis dahin alleweil.

Ist die aktuelle Hardware für Windows 11 genügend, dann lohnt sich eine Neuinstallation. Dies schafft eine saubere Ausgangslage.

Wer, wie eingangs erwähnt, Wert auf ein übersichtliches und frei gestaltbares Startmenü legt, wird mit Windows 11, wie so viele, mit Garantie enttäuscht.